『[楽天]会員情報変更のお知らせ(自動配信メール)』というフィッシング詐欺(なりすましメール)

怪しいけどそれっぽいメールが届く……

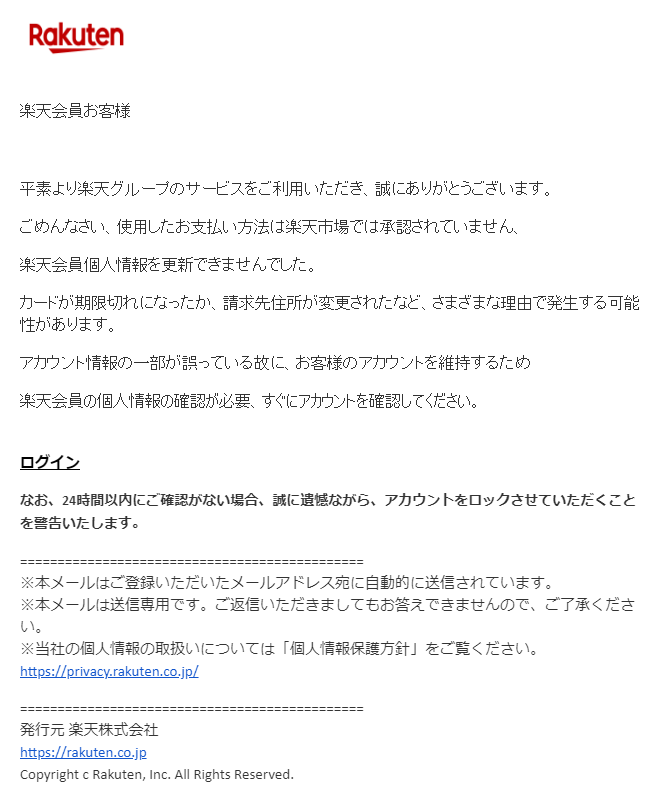

楽天より以下のメールが届く。

Gmailで迷惑メールとして受信していたので、普段は無視するメールですが、丁度このメールが届く少し前に楽天のサービスを使ってクレカ決済をしていたので少し気になって開いてみたわけです。

フィッシング詐欺なのか判断する方法は……

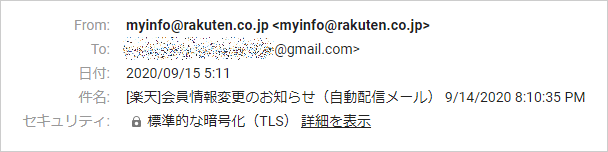

どうせ流行りのフィッシング詐欺なんだろうと、宛先を見てみると、それっぽいアドレス。まぁ、ここはそれっぽく偽装してきますよね。

myinfo@rakuten.co.jp <myinfo@rakuten.co.jp>

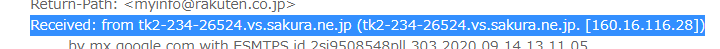

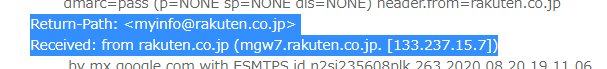

それではと、本当の送信元を見るためにメールのソースを開いてみる。

本当の送信元が分かると言われている Return-Path: を見てみると、そこもそれっぽいアドレス。あれ、本当に楽天から来た?と少し焦る。

Return-Path: <myinfo@rakuten.co.jp>

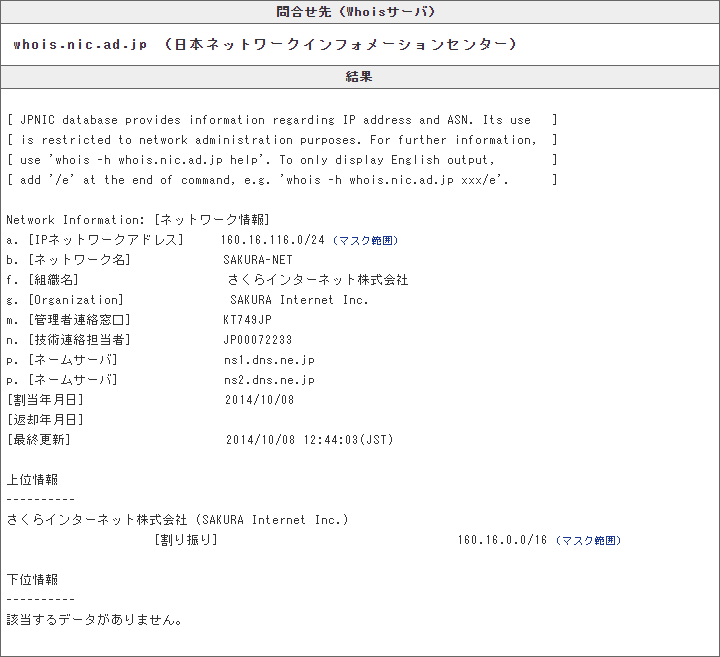

ただ、その下にある Received: from を見てみるとさくらサーバー経由で受信している。天下の楽天がさくらレンタルサーバーを使うとは信じがたい。

Received: from tk2-234-26524.vs.sakura.ne.jp (tk2-234-26524.vs.sakura.ne.jp. [160.16.116.28])

調べてみると、ここのアドレスも偽装できるっぽい情報があったので、念のためIPアドレスの所有者(Whois)を調べてみると、やっぱりさくらサーバーでした。

※別にさくらサーバーが悪いわけではなく、フィッシング詐欺業者がさくらサーバーをレンタル利用しているだけです。まぁ、さくらサーバーやロリポップやヘテムルなどの格安サーバーは、フィッシング詐欺で利用されやすいサーバーので注意が必要です。

本物の楽天からのメールと比べてみる……

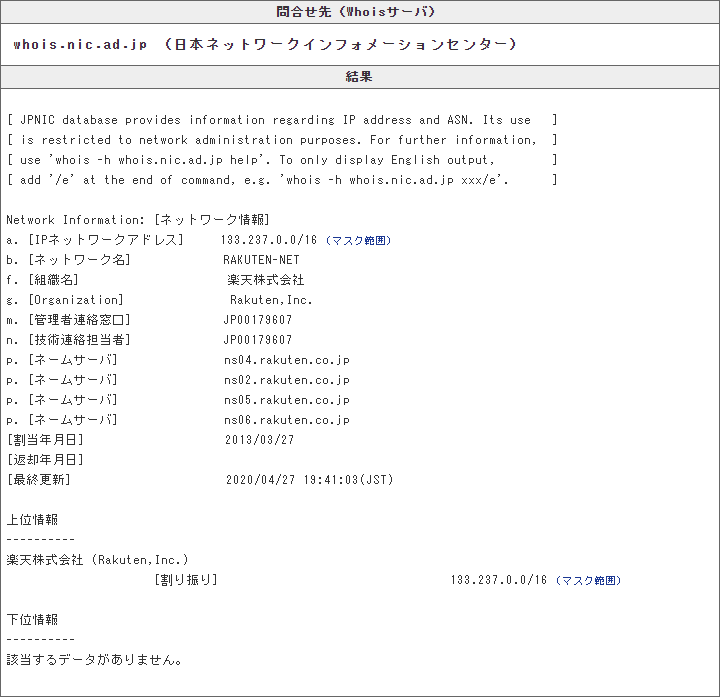

さらに、楽天から送られてくる正式メールの Return-Path: と Received:from 情報を見てみる。すると、こんな感じ。

IPアドレスの所有者も楽天でした。そりゃそうだ。

これでほぼ100%フィッシング詐欺ですね。メールの「ログイン」リンクをクリックすると、会員情報やパスワードなどの入力が求められる手口でしょう。あぶないあぶない。

最近のフィッシング詐欺は、かなり偽装してくるので気をつけないといけませんね。どうしても気になるメールがあれば、ソースから送信元のIPアドレスまで調べてみましょう。

フィッシング詐欺の被害が増えないことを願い、ここにブログを残します。

※本記事についてのお問い合わせは、お受けしておりません。

自社サービスの紹介

適性検査「ポテクト」|強み・弱み・性格・仕事力を徹底診断。法人の入社採用テストや社員研修、就活の自己分析まで。無料版あり